Protection des Données : Un Guide Pratique et Accessibile

Dans un monde où la sécurité des données est plus cruciale que jamais, il est essentiel de se renseigner et de prendre des mesures pour protéger vos informations personnelles. Que vous soyez un professionnel cherchant à sécuriser des communications B2B ou un particulier préoccupé par la protection de vos données, nous avons des solutions sur mesure pour vous.

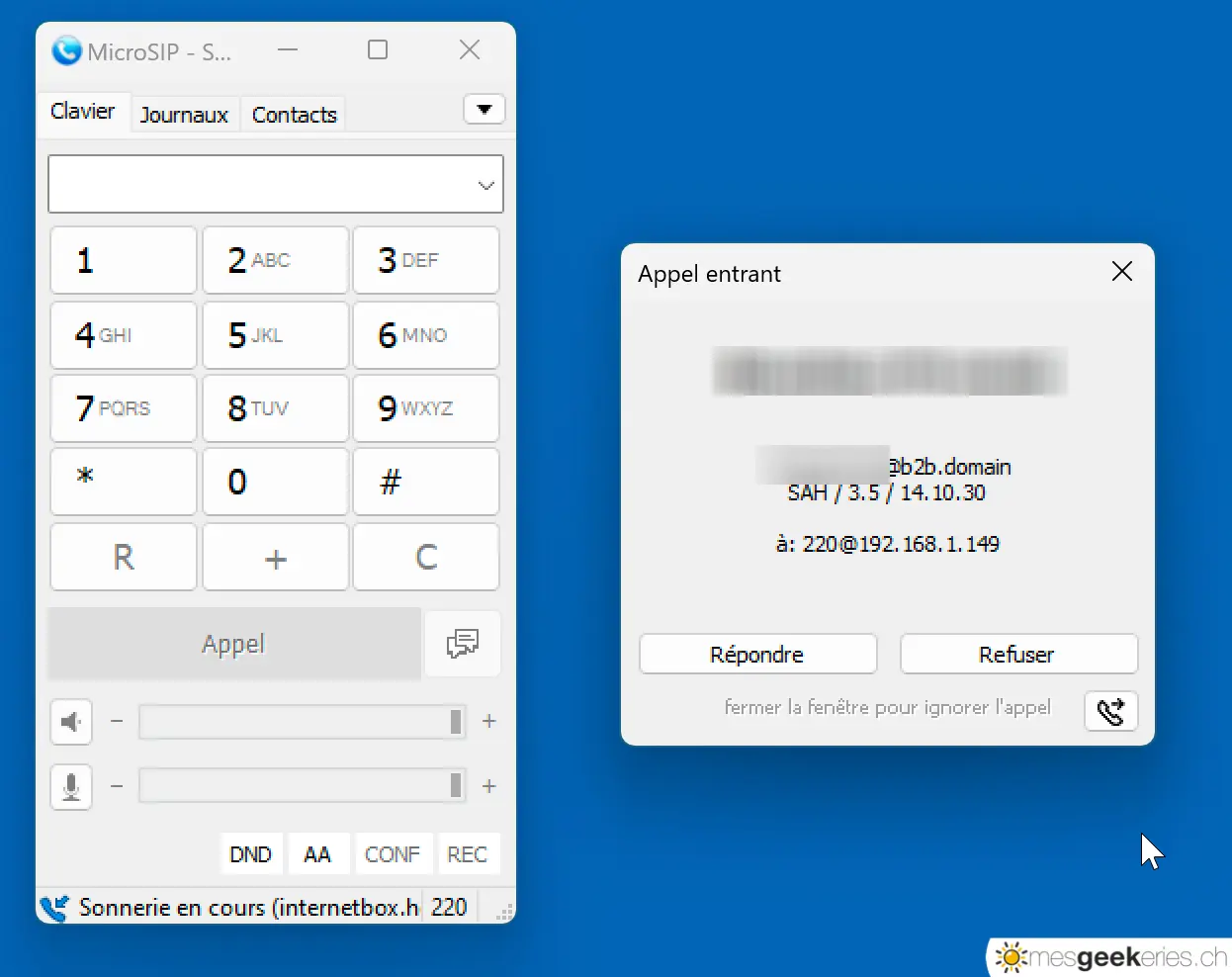

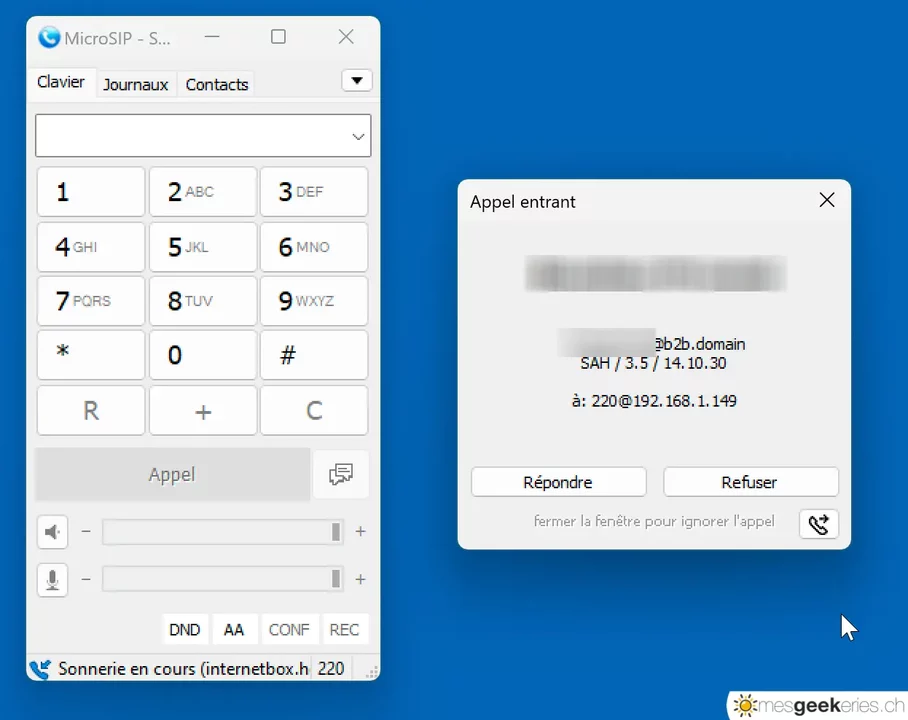

Découvrez notre expertise en téléphonie VoIP, en analytique de données et en systèmes sécurisés, conçus pour défendre votre vie privée et améliorer votre sécurité. Notre équipe est prête à vous fournir toutes les réponses à vos questions concernant les normes et les standards téléphoniques, ainsi que des conseils pratiques pour sécuriser vos échanges.

Vous avez des questions spécifiques ou souhaitez en savoir plus sur nos services ? Nous vous invitons à nous contacter dès maintenant. Visitez notre page de contact et faisons ensemble un pas vers une meilleure protection de vos données.

La protection des données est devenue une préoccupation majeure dans un monde de plus en plus connecté. Ce guide pratique vous accompagne dans la compréhension des enjeux liés à la sécuirité des informations, en proposant des solutions adaptées et faciles à mettre en œuvre. Il aborde des thématiques telles que l’identification téléphonique, la gestion efficace de vos données de contact, ainsi que le choix d’un fournisseur de services fiable. Apprenez à sécuriser vos communications téléphoniques et à protéger vos échanges dans un contexte professionnel. Grâce à des conseils clairs et accessibles, ce guide est conçu pour aider toutes les entreprises, des TPE aux grandes structures, à instaurer des pratiques de sécurité optimales.

Protection des Données : Un Guide Pratique et Accessible

Dans un monde de plus en plus numérisé, la protection des données est devenue un enjeu majeur pour les particuliers et les entreprises. Ce guide pratique explore les enjeux liés à la protection des données, en mettant en lumière ses avantages et inconvénients. La sécurisation des informations personnelles et professionnelles est essentielle pour éviter les violations et les abus. Découvrons ensemble les différents aspects de cette problématique cruciale.

Avantages

L’un des principaux avantages de la protection des données est la préservation de la vie privée. En mettant en œuvre des mesures de sécurité strictes, les individus peuvent contrôler quelles informations sont partagées et avec qui. Cela permet de réduire le risque de vol d’identité et d’autres formes de fraude, garantissant ainsi la sécurité financière et personnelle.

Un autre aspect positif concerne la conformité réglementaire. De nombreuses entreprises ont l’obligation de respecter des lois telles que le RGPD (Règlement Général sur la Protection des Données), qui cherchent à protéger les droits des utilisateurs. En développant des politiques robustes de protection des données, les entreprises peuvent non seulement éviter des amendes significatives, mais aussi renforcer la confiance des clients.

En intégrant des outils modernes comme les systèmes de téléphonie IPBX et PABX, les organisations peuvent automatiser la gestion des données et simplifier leur accès. Des solutions innovantes, telles que celles proposées par des acteurs comme Tiptel PABX, permettent aux entreprises de gérer les communications tout en garantissant la sécurité des informations échangées.

Inconvénients

De plus, le coût des systèmes de protection des données et de la formation des employés peut être élevé, en particulier pour les petites et moyennes entreprises (TPE-PME). Ces organisations, souvent moins bien dotées en ressources, peuvent avoir du mal à suivre les exigences normatives croissantes. Cela peut nuire à leur compétitivité sur le marché, en leur imposant des dépenses supplémentaires.

Il est également important de se rappeler que même avec des systèmes performants en place, aucune solution n’est totalement infaillible. Le risque de piratage téléphonique et de violation des données reste présent, ce qui rappelle à tous les acteurs de la communication l’importance de rester vigilant. Pour plus d’informations sur cette menace croissante, consultez cet article sur l’essor du piratage téléphonique en France.

La protection des données est un aspect incontournable dans le paysage numérique contemporain. Bien qu’elle présente de nombreux avantages indéniables, elle n’est pas sans défis. La clé réside dans un équilibre entre sécurité des données, respect des réglementations et considérations opérationnelles pour assurer un environnement de travail sain et productif.

Dans un monde de plus en plus connecté, la sécurité des données est devenue une priorité. Protéger vos données personnelles et celles de votre entreprise est essentiel pour éviter les risques de piratage téléphonique qui menacent les TPE-PME. Nous vous offrons un guide pratique qui vous permettra de comprendre comment sécuriser vos communications téléphoniques et gérer efficacement votre base de données.

Vous souhaitez en savoir plus sur des sujets tels que l’identification téléphonique, les normes téléphoniques, et les capacités d’un standard téléphonique virtuel? Ne restez pas dans l’incertitude! Visitez notre page de contact dès aujourd’hui pour discuter de vos besoins spécifiques en matière de téléphonie VoIP. Ensemble, nous mettrons en place des solutions sur mesure, adaptées à votre entreprise.

Ne laissez aucune chance aux menaces, assurez-vous que vos données sont protégées. Cliquez ici pour nous contacter : standard-telephonique-virtuel.com/contact.

Protection des Données : Un Guide Pratique et Accessible

| Axe de Protection | Description Concise |

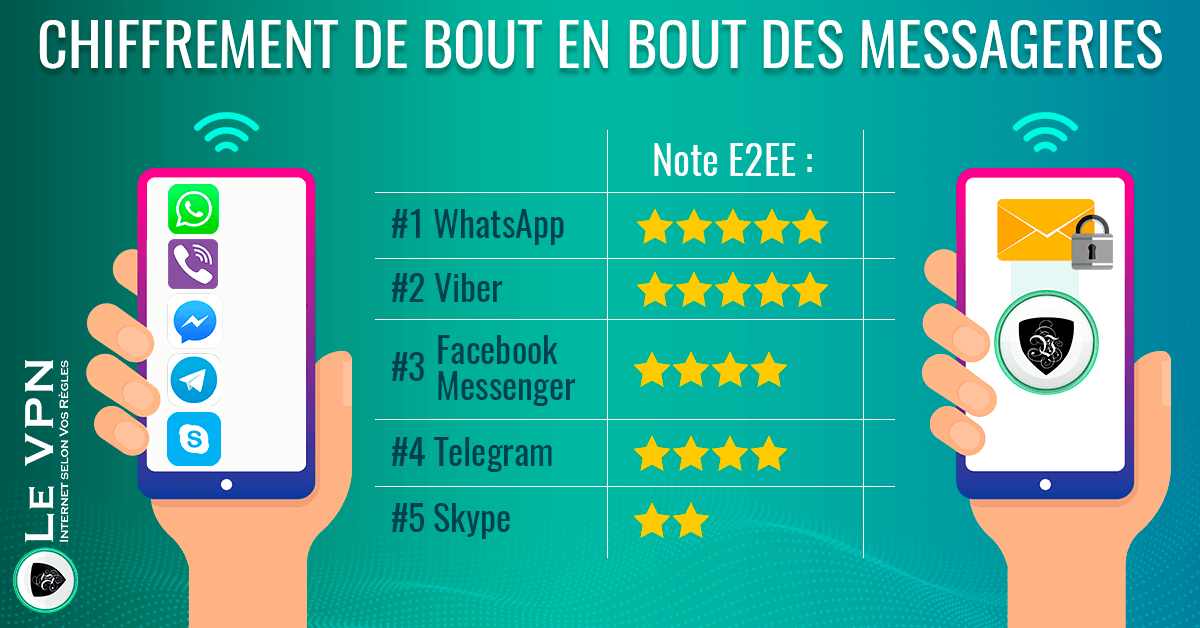

| Chiffrement des Données | Utiliser des algorithmes de chiffrement pour sécuriser les données sensibles. |

| Authentification Multi-Facteurs | Renforcer l’accès par des mécanismes d’authentification supplémentaires. |

| Analyse des Risques | Évaluer les systèmes pour identifier les vulnérabilités potentielles. |

| Protection des Données Personnelles | Adopter des pratiques pour éviter l’exploitation des données privées. |

| Formations des Employés | Éduquer les employés sur les méthodes de prévention et de sécurité. |

| Sauvegardes Régulières | Effectuer des sauvegardes fréquentes pour prévenir la perte de données. |

| Surveillance des Réseaux | Implémenter des outils pour monitorer l’activité réseau en temps réel. |

| Politique de Confidentialité | Établir et respecter une politique claire concernant les données. |

| Garantie de Conformité | S’assurer que les pratiques respectent les réglementations en vigueur. |

Protection des Données : Un Guide Pratique et Accessible

De nos jours, la protection des données est un enjeu majeur, tant pour les entreprises que pour les individus. Cet article met en lumière des conseils pratiques pour sécuriser vos informations personnelles et professionnelles. Vous découvrirez comment identifier les menaces potentielles, adopter les bonnes pratiques de sécurité et respecter les normes en vigueur. Avec des mesures accessibles, vous protégerez efficacement vos données.

Comprendre l’importance de la protection des données

La protection des données est essentielle pour préserver la confidentialité et l’intégrité de vos informations sensibles. Dans un monde où les cyberattaques sont de plus en plus fréquentes, il est crucial de comprendre les menaces Qui pèsent sur vos données. Cela inclut la gestion des identifiants téléphoniques, la sécurité des portables en entreprise et la protection contre le piratage téléphonique. Une sensibilisation adéquate permet de prévenir de potentiels dommages.

Mesures pratiques pour protéger vos données

Pour une protection efficace, il est nécessaire d’adopter des mesures pratiques. Voici quelques recommandations :

Sécuriser vos communications

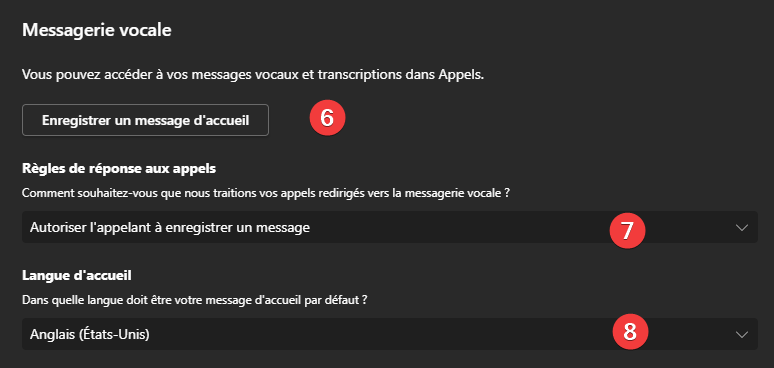

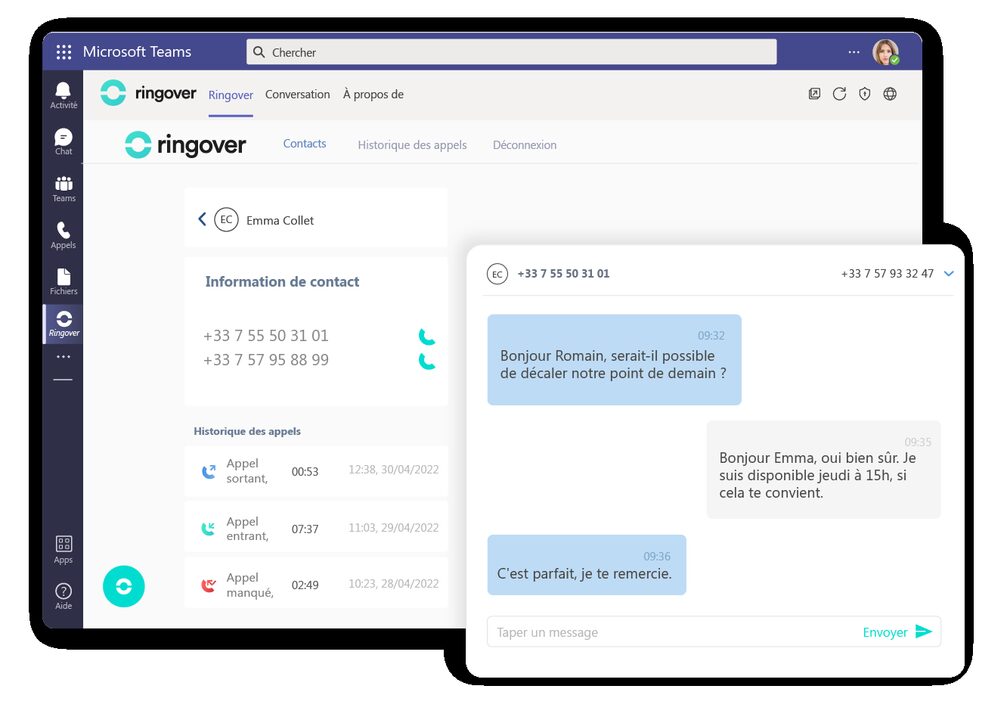

La sécurité de vos communications téléphoniques passe par l’utilisation de systèmes robustes. Des outils de téléphonie IP sont essentiels pour crypter vos échanges. Par ailleurs, captures d’appels peuvent être un atout pour assurer la conformité en matière de protection des données. Pour en savoir plus, consultez le guide pratique pour l’enregistrement des appels.

Protéger vos informations personnelles

Il est crucial de comprendre comment protéger vos données personnelles. Les réseaux sociaux et les transactions en ligne requièrent une attention particulière pour éviter les fuites d’informations. Il est recommandé de régulièrement vérifier les paramètres de sécurité de vos comptes. Les solutions innovantes, comme celles proposées par Cisco, peuvent également renforcer la protection de vos données dans des secteurs tels que le bancaire.

Respecter la règlementation en vigueur

Être en conformité avec les normes de sécurité des données est primordial. Cela comprend le respect des règlements généraux sur la protection des données (RGPD), qui fixe des règles strictes pour la collecte et l’utilisation des données personnelles. En investissant dans des systèmes de télécommunication conformes, vous évitez des sanctions qui peuvent être lourdes pour votre entreprise.

Choisir des fournisseurs de services de téléphonie fiables

La sélection d’un fournisseur de services de téléphonie compétent est capitaux pour préserver vos données. Optez pour des entreprises qui mettent l’accent sur la sécurité et la confidentialité des utilisateurs. Ce choix est d’autant plus important lorsque vous considérez l’utilisation de standards téléphoniques virtuels. Découvrez les arguments convaincants pour opter pour un standard téléphonique virtuel au sein de votre entreprise.

Utiliser des technologies avancées pour la sécurité

Les avancées technologiques jouent un rôle clé dans la protection des données. L’innovation, comme le téléphone web, permet de sécuriser les communications en ligne. Cela fait partie d’une tendance plus large visant à intégrer des solutions de téléphonie modernes à des systèmes traditionnels. Pour explorer davantage, consultez cet article sur la révolution de la communication en ligne.

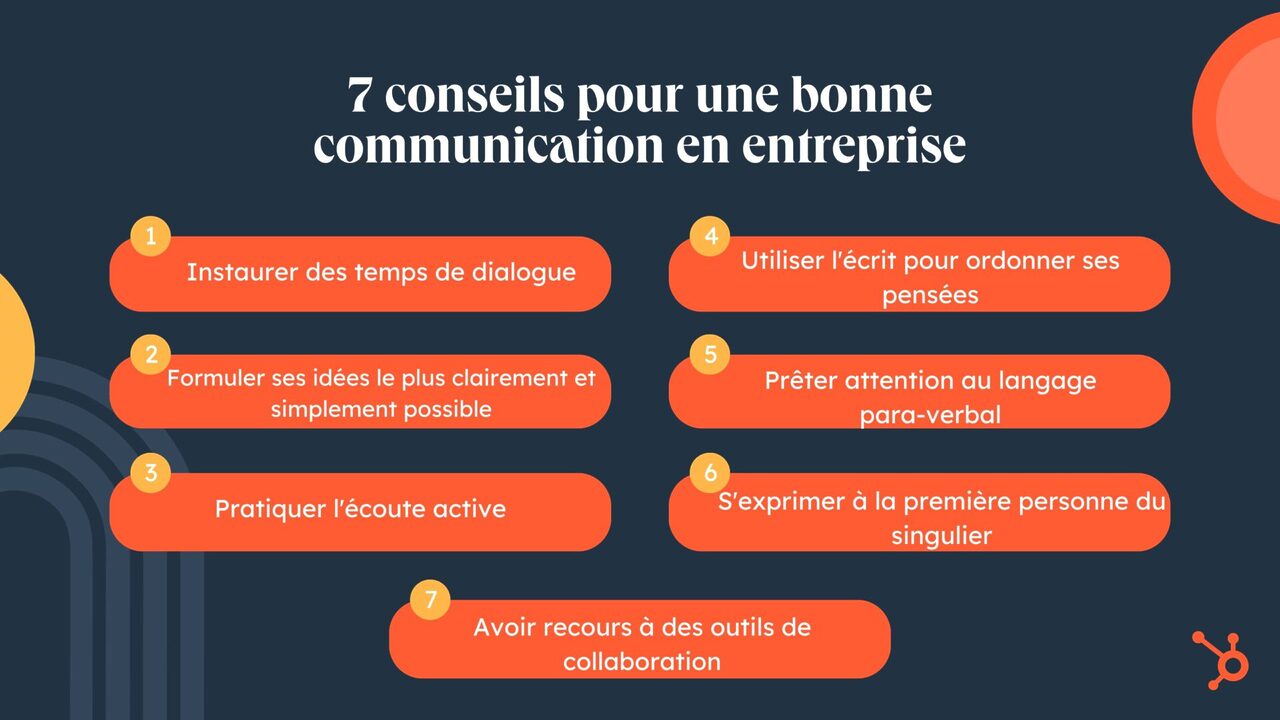

Considérer la formation et la sensibilisation

La formation des employés sur la protection des données est une étape fondamentale. En sensibilisant votre équipe aux bonnes pratiques à adopter, vous réduisez les risques d’incidents liés à la sécurité. Une culture d’entreprise axée sur la safety contribue à la prévention des erreurs humaines qui peuvent entraîner des violations de données.

Introduction à la Protection des Données

Dans un monde où les échanges d’informations se multiplient, la protection des données est devenue une préoccupation majeure pour les entreprises et les particuliers. Comprendre les enjeux liés à la sécurité de vos données personnelles est essentiel pour naviguer en toute confiance dans le paysage numérique.

Identification Téléphonique et Données Personnelles

L’identification téléphonique joue un rôle crucial dans la sécurisation de vos informations. Il est primordial de savoir comment protéger vos données personnelles lors de vos communications. Mettre en place des systèmes d’authentification et des protocoles de sécurité peut aider à minimiser les risques de vols d’identité ou de fraudes.

Sécurité des Portables en Entreprise

Les dispositifs mobiles sont souvent des cibles privilégiées pour les cybermenaces. Les entreprises doivent adopter des pratiques de sécurité des portables pour garantir la confidentialité de leurs données B2B. L’utilisation de logiciels de cryptage et de politiques de mots de passe robustes est recommandée.

Normes et Standards en Téléphonie

La téléphonie, tant traditionnelle que VoIP, est soumise à un ensemble de normes et standards qui visent à assurer la qualité et la sécurité des communications. Être informé des réglementations en vigueur peut aider à respecter les exigences légales tout en optimisant les performances du système.

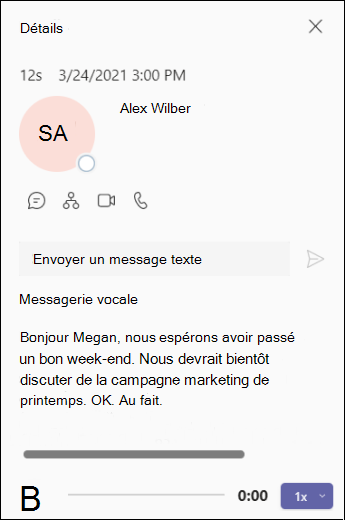

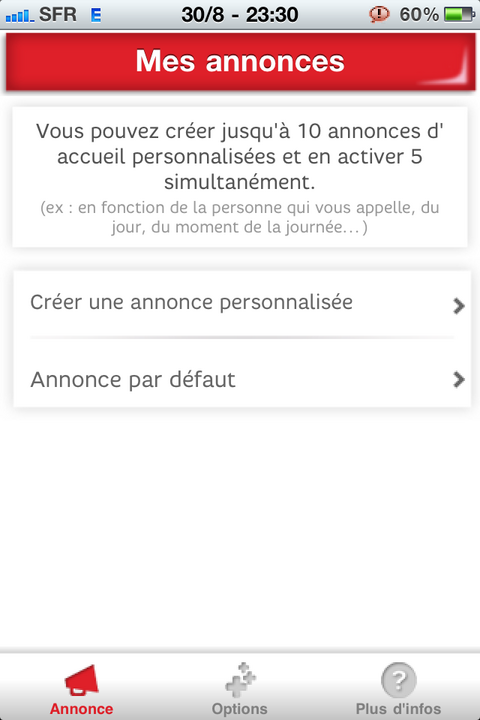

Capture et Enregistrement des Appels

Le captage des échanges téléphoniques est une pratique courante dans les entreprises souhaitant améliorer leur service client ou assurer une conformité réglementaire. Établir un cadre légal pour l’enregistrement des appels est essentiel pour garantir la protection des données des utilisateurs.

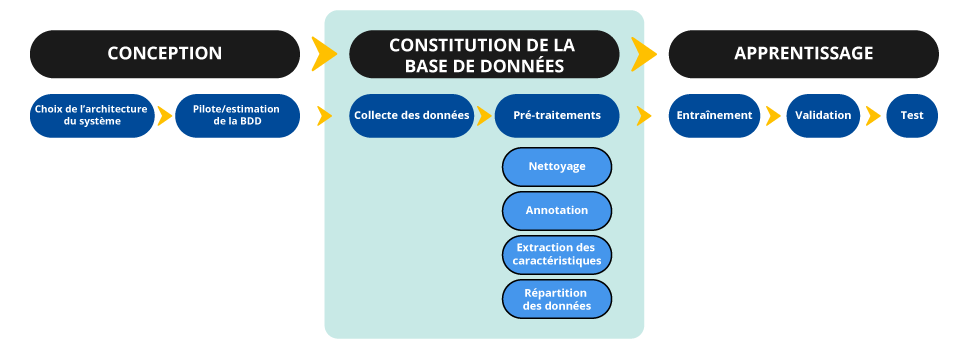

Analyse Approfondie des Données

Une analyse approfondie des données est indispensable pour identifier les failles de sécurité et améliorer la réponse aux incidents. En collectant et en analysant les données, les entreprises peuvent anticiper les menaces potentielles et renforcer leur stratégie de protection des données.

Gestion Efficace des Contacts

La gestion des données de contacts est un aspect clé de la protection de l’information. Il est essentiel de savoir comment importer et organiser vos contacts tout en respectant les droits des individus et en évitant les violations de données.

Prévenir le Piratage Téléphonique

L’ pose un défi sans précédent pour les petites et moyennes entreprises. Adopter des mesures préventives, telles que l’utilisation de systèmes de téléphonie IP sécurisés et le domaine de la sécurisation des communications, est crucial pour protéger vos données sensibles.

Choix du Bon Fournisseur de Services

Le choix d’un fournisseur de services de téléphonie fiable est essentiel pour garantir la sécurité des données. Vérifier les certifications, les avis et les références des fournisseurs peut orienter vers une solution adaptée aux besoins spécifiques de votre entreprise.

Protection des Données : Un Guide Pratique et Accessible

Dans un monde où les données personnelles deviennent de plus en plus vulnérables, il est essentiel de comprendre comment les protéger efficacement. Ce guide offre une approche détaillée mais accessible pour sécuriser vos informations, que ce soit dans un cadre professionnel ou personnel. Vous y découvrirez les pratiques essentielles, des outils utiles et des conseils pour naviguer dans les enjeux de la sécurité des données.

Création de Champs de Base de Données Sur Mesure

La création de champs de base de données sur mesure est une étape primordiale pour garantir la protection des données. En personnalisant les paramètres de stockage, vous minimisez les risques de fuites d’informations. Cela implique de définir clairement les données à collecter, en veillant à n’inclure que celles nécessaires, afin de ne pas exposer des informations sensibles inutilement.

Analyse des Données pour Protéger vos Informations

L’analyse approfondie des données est cruciale pour identifier les vulnérabilités. En examinant les schémas d’utilisation et d’accès aux données, vous pouvez déterminer les points faibles et mettre en place des mesures de sécurité supplémentaires. Cela comprend l’utilisation de systèmes de détection des intrusions et des audits réguliers pour assurer une protection renforcée.

Identification Téléphonique

Comprendre l’identification téléphonique peut également jouer un rôle essentiel dans la protection de vos données personnelles. En mettant en œuvre des processus d’authentification sécurisés, les entreprises peuvent limiter l’accès aux informations sensibles aux seuls individuels autorisés, réduisant ainsi le risque d’accès non autorisé.

Sécurité des Communications Téléphoniques

La sécurité des portables en entreprise est un enjeu majeur pour protéger vos données B2B. Il est indispensable de mettre en place des politiques strictes concernant l’utilisation des appareils mobiles et d’assurer que toutes les communications soient chiffrées. Des solutions telles que les standards téléphoniques virtuels permettent de garder les échanges sécurisés et de prévenir les atteintes à la sécurité.

Éviter le Piratage Téléphonique

L’ représente une menace croissante, surtout pour les petites et moyennes entreprises. Un système de télécommunication robuste et bien configuré est la première ligne de défense. L’installation de pare-feu et de systèmes de monitoring permet de déceler les activités suspectes et d’agir rapidement pour sécuriser les échanges.

Gérer Efficacement Vos Contacts

Importer et gérer vos contacts avec soin est un autre aspect fondamental de la protection des données. Utiliser des outils adaptés pour le stockage et la manipulation de ces informations garantit non seulement leur sécurité, mais aussi leur intégrité. Assurez-vous que vos systèmes de gestion respectent les normes de sécurité les plus élevées.

Normes Téléphoniques et Standards de Sécurité

La compréhension des normes et standards de la téléphonie professionnelle est essentielle pour assurer un environnement de communication sécurisé. Choisir un fournisseur de services de téléphonie qui respecte ces normes est indispensable afin de minimiser les risques et garantir que les données de votre entreprise sont protégées efficacement.

Questions Fréquemment Posées sur la Téléphonie

Face à un paysage technologique en constante évolution, il est naturel d’avoir des questions. Consultez les questions fréquemment posées sur la téléphonie pour les TPE-PME pour obtenir des réponses claires et pratiques sur les mesures à prendre pour protéger vos données.

Solutions Innovantes pour le Futur

Enfin, il est crucial d’explorer les solutions innovantes qui permettent d’intégrer la téléphonie IP dans divers secteurs, notamment bancaire. En optant pour des systèmes flexibles, comme ceux proposés par Cisco, les entreprises peuvent sécuriser leurs communications tout en modernisant leurs infrastructures.

Pour ceux cherchant des solutions adaptées à tous les types d’équipes, il existe des guides pratiques qui facilitent la sélection d’un système de standard téléphonique efficace tout en optimisant la sécurité et la facilité d’utilisation.

Protéger vos données personnelles est essentiel dans le monde numérique qui évolue rapidement. Que ce soit pour votre entreprise ou pour un usage personnel, il est crucial de rester informé sur les mesures de sécurité à adopter. Nous vous invitons à découvrir notre expertise en matière de téléphonie VoIP, qui inclut des conseils pratiques pour sécuriser vos communications téléphoniques.

Pour en savoir plus sur comment protéger vos données et adopter un système de standard téléphonique virtuel, n’hésitez pas à nous contacter. Votre sécurité est notre priorité, et notre équipe est prête à vous aider à naviguer dans l’univers complexe de la téléphonie professionnelle.

Visitez notre page de contact pour discuter de vos besoins spécifiques et obtenir des conseils sur mesure : Contactez-nous dès maintenant !

Protection des Données : Un Guide Pratique et Accessible

Dans un monde où la technologie évolue constamment, la protection des données est devenue une priorité pour les entreprises et les individus. Ce guide pratique vise à fournir des informations accessibles sur les mesures essentielles à prendre pour sécuriser vos données personnelles et professionnelles. Que ce soit à travers des systèmes de télécommunication efficaces ou une compréhension des risques associés, découvrir comment protéger vos informations est crucial pour assurer votre tranquillité d’esprit.

Créer des Champs de Base de Données Sur Mesure

La création de champs de base de données sur mesure est une étape primordiale pour garantir la sécurité des informations. En personnalisant vos champs de données, il est possible de mieux gérer et filtrer les informations sensibles. Cela permet d’identifier rapidement les données qui nécessitent une protection accrue et de limiter l’accès aux personnes non autorisées. De plus, un système bien structuré contribue à une meilleure organisation des informations et à une gestion plus efficace des contacts.

Sécuriser vos Communications Téléphoniques

Les communications téléphoniques étant un vecteur majeur d’échanges d’informations, assurer leur sécurité est indispensable. Cela inclut l’adoption de pratiques telles que l’enregistrement d’appels à des fins de vérification et l’utilisation de systèmes sécurisés. Pour en savoir plus, consultez notre guide sur la sécurisation des communications. En appliquant ces conseils, les entreprises peuvent réduire les risques d’interception de données et protéger ainsi leurs échanges.

Identifier et Protéger vos Données Personnelles

Comprendre l’importance de l’identification téléphonique est crucial pour protéger vos informations personnelles. En maîtrisant les bases de l’identification et en utilisant des outils adéquats, vous pouvez créer un rempart contre les tentatives d’usurpation. Protéger vos données implique également une prise de conscience des risques liés à la divulgation d’informations sensibles, tant pour les particuliers que pour les entreprises.

Établir un Système de Télécommunication Efficace

Pour optimiser la protection des données, il est essentiel d’établir un système de télécommunication efficace. Cela démarre par la sélection d’un fournisseur de services de téléphonie qui respecte les normes de sécurité. L’intégration de solutions adaptées peut significativement réduire les risques liés à la piraterie téléphonique et protéger les données sensibles des entreprises.

Comprendre les Normes et Standards de la Téléphonie Professionnelle

Les normes et standards de la téléphonie professionnelle jouent un rôle clé dans la sécurité des communications. En se familiarisant avec ces régulations, les entreprises peuvent s’assurer qu’elles respectent les exigences légales en matière de protection des données. Cela engendre non seulement une conformité, mais aussi une meilleure confiance de la part des clients et partenaires.

Évaluer les Risques et Identifier les Menaces

La prise en compte de l’essor du piratage téléphonique en France est vitale pour définir des stratégies de sécurité appropriées. Les petites et moyennes entreprises, en particulier, doivent être conscientes des menaces pesant sur leurs données. L’évaluation régulière des risques et la formation du personnel à la sécurisation des informations constituent des étapes clés pour atténuer les menaces potentielles.

Dans l’environnement numérique d’aujourd’hui, il est impératif de prendre des mesures concrètes pour protéger ses données. De l’établissement de systèmes de télécommunication efficaces à la compréhension des normes et standards en vigueur, ce guide pratique vise à rendre la protection des données accessible à tous.

La protection des données personnelles est plus cruciale que jamais, surtout dans le contexte actuel où les informations circulent rapidement à travers les réseaux. Ce guide présente de manière accessible les principes clés de la protection des données, offrant des conseils pratiques pour renforcer la sécurité de vos informations personnelles et professionnelles. En intégrant des stratégies de protection des données, vous protégerez non seulement vos informations, mais également celles de vos clients et partenaires.

Comprendre l’Importance de la Protection des Données

Dans un monde de plus en plus connecté, les données personnelles sont devenues une cible de choix pour les cybercriminels. La sécurité de ces informations est essentielle pour préserver la confidentialité et la sécurité des individus et des entreprises. La gestion appropriée des données est donc non seulement une obligation légale, mais également une responsabilité éthique qui assure la confiance entre un fournisseur de services et ses clients.

Mise en Place de Champ de Base de Données Sur Mesure

Pour garantir une protection efficace de vos données, il est conseillé de créer des champs de base de données sur mesure. Cela permet de catégoriser les informations par niveaux de sensibilité, facilitant ainsi leur gestion. Une approche soignée dans la création de ces champs peut réduire les risques d’exposition des données sensibles.

Gestion des Identifiants et Sécurité des Communications

L’identification téléphonique revêt une importancia particulière dans la gestion des communications. Le choix et la protection de vos identifiants sont essentiels pour prévenir les violations de données. De plus, se pencher sur la sauvegarde des communications téléphoniques permet de garder une trace de l’ensemble des échanges, d’améliorer la transparence et de renforcer la sécurité globale.

Analyse des Risques et Protection des Données B2B

La sécuité des portables en entreprise est un enjeu majeur pour protéger les données B2B. Il est essentiel de mettre en place des stratégies pour sécuriser les appareils mobiles, notamment à travers des formations pour les employés sur les meilleures pratiques de sécurité. En adoptant une approche proactive, les entreprises peuvent minimiser les risques d’attaques potentielles.

Analyse et Protection des Données Personnelles

L’analyse approfondie des données, notamment celle collectée via les robots d’appel, peut offrir des informations précieuses mais soulève également des questions sur la protection des données personnelles. Il est donc impératif pour les entreprises de s’assurer qu’elles respectent les réglementations en vigueur pour le traitement de ces données.

Meilleures Pratiques pour Sécuriser Vos Données

Pour optimiser la sécurisation des communications téléphoniques, il est crucial d’établir un système de gestion rigoureux. Cela inclut la sélection d’un fournisseur de services de téléphonie fiable, l’intégration de solutions comme le PABX ou des systèmes IPBX, et l’application de normes de sécurité rigoureuses.

Questions Fréquemment Posées

Il est courant que les petites et moyennes entreprises aient des interrogations sur la téléphonie dans le cadre de leur activité. Aborder les questions fréquemment posées permet de démystifier les aspects techniques et aide les entreprises à prendre des décisions informées concernant leurs infrastructures.

Conclusion sur la Prévention et la Protection

Anticiper les menaces potentielles et mettre en œuvre des solutions de protection des données est une nécessité pour toutes les organisations. L’engagement envers la protection des données doit être une priorité constante afin de garantir la sécurité et la confiance dans un monde numérique en constante évolution.

Protection des Données : Un Guide Pratique et Accessible

Dans un monde où la digitalisation est omniprésente, la protection des données est devenue une priorité pour les individus et les entreprises. Pour naviguer en toute sécurité dans cet environnement complexe, il est essentiel de comprendre les principes fondamentaux de la sécurité des données. Ce guide pratique vise à équiper les lecteurs avec les outils nécessaires pour protéger leurs informations personnelles et professionnelles.

La première étape dans la protection des données consiste à identifier et à classer les informations sensibles. Cela inclut des éléments tels que les identifiants téléphoniques, les coordonnées personnelles et les données commerciales. Une fois ces données identifiées, des protocoles de sécurité robustes doivent être mis en place. Cela implique le recours à des logiciels de sauvegarde fiables, l’utilisation de mots de passe forts et le chiffrement des données lors des communications.

Un autre aspect crucial est la sensibilisation à la sécurité en entreprise. Les employés doivent être formés à reconnaître les menaces potentielles telles que le phishing ou le piratage téléphonique. En intégrant des sessions de sensibilisation régulières, les organisations peuvent réduire considérablement le risque de violations de sécurité des données.

Enfin, il est impératif de rester informé des évolutions des normes réglementaires en matière de protection des données. Des lois telles que le RGPD imposent des obligations strictes quant à la collecte et au traitement des données personnelles. En s’assurant de la conformité, les entreprises non seulement protègent les données de leurs clients, mais renforcent également leur crédibilité et leur image sur le marché.

FAQ sur la Protection des Données

Q : Qu’est-ce que la protection des données ?

R : La protection des données fait référence à l’ensemble des mesures et des pratiques visant à sécuriser les informations personnelles d’un individu contre tout accès non autorisé, perte ou vol.

Q : Pourquoi est-il important de protéger mes données personnelles ?

R : Protéger vos données personnelles est crucial pour prévenir le vol d’identité, la fraude et la divulgation non désirée d’informations sensibles qui pourraient nuire à votre réputation ou à votre sécurité.

Q : Comment puis-je protéger mes données lors de l’utilisation d’Internet ?

R : Utilisez des mots de passe forts, activez l’authentification à deux facteurs, consultez les paramètres de confidentialité de vos comptes et évitez de partager des informations sensibles sur les réseaux sociaux.

Q : Quels sont les droits des individus en matière de protection des données ?

R : Les individus ont le droit d’accéder à leurs données, de demander la rectification des informations inexactes, de s’opposer au traitement de leurs données et de demander leur suppression dans certaines circonstances.

Q : Quelles sont les normes en matière de protection des données ?

R : Diverses normes existent, notamment le Règlement Général sur la Protection des Données (RGPD) en Europe, qui impose des obligations aux entreprises concernant le traitement et la protection des données personnelles.

Q : Que faire en cas de violation de données ?

R : En cas de violation de données, il est recommandé d’informer immédiatement les personnes concernées, de signaler l’incident aux autorités compétentes et de prendre des mesures pour remédier à la situation.

Q : Comment les entreprises peuvent-elles se conformer aux réglementations sur la protection des données ?

R : Les entreprises doivent effectuer des audits de leurs pratiques de traitement des données, mettre en place des politiques internes, former le personnel et, si nécessaire, désigner un délégué à la protection des données.

Q : Quelle est la différence entre données personnelles et données sensibles ?

R : Les données personnelles englobent toute information se rapportant à une personne identifiable, tandis que les données sensibles désignent des informations particulièrement délicates, comme l’origine raciale, les opinions politiques ou les données de santé.

Q : Existe-t-il des outils pour gérer la protection des données ?

R : Oui, il existe divers outils et logiciels spécifiquement conçus pour sécuriser les données, gérer les accès et surveiller les réseaux pour détecter des activités suspectes.

Témoignages sur la Protection des Données et mestransporteurs.fr

Dans un monde où la protection des données devient une préoccupation majeure, il est essentiel de disposer de guides pratiques et accessibles. Grâce à des ressources comme mestransporteurs.fr, de nombreuses entreprises ont pu renforcer la sécurité de leurs informations. Un utilisateur témoigne : « J’ai trouvé sur ce site des conseils clairs et concis sur la façon de protéger mes données personnelles. Cela m’a permis d’implémenter des solutions de sécurité efficaces au sein de ma société. »

Une autre entreprise a déclaré : « La mise en place d’une protection des données dans notre organisation semblait compliquée, mais le guide pratique a simplifié le processus. Les étapes étaient bien définies et adaptées même pour ceux qui n’ont pas de grandes compétences techniques. » Cette accessibilité a été décisive pour convaincre l’équipe de l’importance de la sécurité des informations.

Un responsable d’entreprise du secteur B2B partage son expérience avec mestransporteurs.fr : « La plateforme a été une véritable mine d’or. Elle m’a aidé à comprendre comment sécuriser nos communications téléphoniques et protéger les données de nos clients. Par ailleurs, les conseils sur l’identification téléphonique ont été cruciaux pour réduire les risques de piratage. »

Enfin, un consultant en téléphonie explicite : « Je recommande fréquemment les ressources de mestransporteurs.fr à mes clients. Leur approche pratique pour aborder des sujets complexes tels que la sécurité des portables en entreprise est très appréciée. Les entreprises peuvent dorénavant mener leurs activités en toute confiance, en sachant que leurs données sont protégées. »

À l’ère numérique, protéger vos données personnelles et celles de votre entreprise est essentiel. Que vous soyez une petite entreprise ou une grande organisation, la sécurité de vos communications téléphoniques est primordiale. Nous comprenons l’importance de sauvegarder vos informations et d’assurer la sécurité de vos échanges.

Pour vous accompagner dans cette démarche, nous vous invitons à découvrir notre guide complet sur la protection des données. Mais ce n’est pas tout ! Si vous avez des questions spécifiques ou si vous souhaitez discuter de solutions adaptées à vos besoins, n’hésitez pas à nous contacter.

Visitez notre page de contact dès maintenant qui vous permettra d’obtenir des conseils personnalisés et des informations précieuses pour mettre en place un système de téléphonie sécurisé et efficace : Contactez-nous ici.

Protection des Données : Un Guide Pratique et Accessible

La protection des données est une préoccupation essentielle dans le monde numérique d’aujourd’hui. Avec la montée en puissance des technologies de communication, il est crucial de comprendre comment sécuriser nos informations personnelles et professionnelles. Ce guide pratique abordera les principaux concepts liés à la protection des données.

Tout d’abord, il est important de se familiariser avec la notion de champs de base de données sur mesure. Ces champs permettent de structurer les informations de manière personnalisée, facilitant ainsi la gestion et l’analyse des données. Une bonne conception de base de données assure non seulement une efficacité optimale, mais protège également les données en limitant l’accès non autorisé.

L’ analyse approfondie des données est une étape incontournable pour les entreprises afin de récupérer des informations exploitables. Par exemple, l’analyse des sentiments peut aider à comprendre les émotions des clients à travers leurs interactions, permettant ainsi d’affiner les stratégies de communication.

Un aspect souvent négligé est l’identification téléphonique. Il est crucial de comprendre comment protéger vos données personnelles lors de l’utilisation des services téléphoniques. Cela inclut des mesures telles que l’utilisation de services de téléphonie sécurisés pour éviter l’accès non autorisé et le piratage.

En ce qui concerne les portables en entreprise, la sécurité des données est primordiale. Il est essentiel d’intégrer des protocoles de sécurité robustes afin de protéger les données B2B contre les menaces potentielles. Cela peut inclure des outils de chiffrement, des mises à jour régulières des logiciels et une formation des employés sur les bonnes pratiques de sécurité.

Le DTLS (Datagram Transport Layer Security) est également un élément fondamental à prendre en compte dans la téléphonie moderne. Il permet de sécuriser les données transmises sur Internet, garantissant que les communications restent confidentielles et protégées contre les interceptions.

Un autre point à considérer est la capture des échanges téléphoniques. L’enregistrement des appels peut s’avérer utile pour des raisons de conformité ou de formation. Cependant, sa mise en place doit impérativement respecter la législation en vigueur sur la protection des données personnelles.

Pour les entreprises qui envisagent d’adopter un standard téléphonique virtuel, plusieurs arguments convaincants peuvent les inciter à franchir le pas. La flexibilité et la réduction des coûts sont des bénéfices notables, tout en permettant une gestion des données plus sécurisée et centralisée.

Il est également nécessaire d’aborder les questions fréquemment posées sur la téléphonie pour les TPE-PME. De nombreuses petites entreprises se retrouvent désorientées face aux différentes options disponibles. Un accompagnement personnalisé est souvent nécessaire pour choisir la solution la plus adaptée à leurs besoins.

Afin de sélectionner le bon fournisseur de services de téléphonie, un guide pratique peut s’avérer utile. Ce dernier doit inclure des critères d’évaluation tels que la réputation de l’entreprise, les fonctionnalités offertes, ainsi que le niveau de sécurité proposé.

L’ installation téléphonique doit également être prise en compte, car elle comporte des enjeux de sécurité et des précautions à adopter pour protéger les données. Cela passe par un audit régulier des systèmes en place et par la mise à jour continue des dispositifs de sécurité.

Enfin, il convient de mentionner l’essor du piratage téléphonique, qui représente une menace croissante pour les petites et moyennes entreprises. La sensibilisation et la formation des employés, associées à des mesures de sécurité adéquates, peuvent réduire considérablement ce risque.

Bonjour, je m’appelle Romane, j’ai 47 ans et je suis experte en téléphonie VoIP. Avec plus de 15 ans d’expérience dans le domaine, je mets mes compétences au service des entreprises pour optimiser leur communication. Passionnée par les nouvelles technologies, j’accompagne mes clients dans la mise en place de solutions adaptées à leurs besoins.

Laisser un commentaire